ما هو البرمجيات الخبيثة على مستوى Kernel وكيفية الحماية منها

البرمجيات الخبيثة تأتي بأشكال عديدة، ولكن البرمجيات الخبيثة على مستوى النواة تُعَد من أخطر الأنواع. فما الذي يجعلها تهديدًا كبيرًا وكيف يمكنك الحماية منها؟ دعونا نستعرض التفاصيل أدناه.

ما هو البرمجيات الخبيثة على مستوى النواة؟

النواة هي المكون الأساسي في نظام التشغيل، وهي مسؤولة عن إدارة جميع التفاعلات بين الأجهزة والبرمجيات. تعمل النواة على مستوى امتياز مرتفع يُعرف باسم “وضع النواة”، مما يمنحها وصولًا غير مقيد إلى جميع موارد النظام، بما في ذلك الذاكرة ووحدة المعالجة المركزية والأجهزة المتصلة. البرمجيات الخبيثة التي تصيب وتتحكم في هذا المستوى المتميز تُعرَف بالبرمجيات الخبيثة على مستوى النواة.

مثل هذه البرمجيات الخبيثة تستغل الامتيازات العالية للنواة، مما يتيح لها تنفيذ الأنشطة الخبيثة بأقل قدر من الكشف. من خلال العمل على هذا المستوى المنخفض، يمكنها التهرب من تدابير الأمان، والاتساق، والسيطرة على العمليات الحيوية للنظام.

أمثلة شائعة على البرمجيات الخبيثة على مستوى النواة:

- الجذور الخفية على مستوى النواة (Kernel Rootkits): هذا هو أحد أكثر أشكال البرمجيات الخبيثة على مستوى النواة شهرة، والذي يمنح المهاجم التحكم عن بُعد غير المكتشف لجهاز الكمبيوتر. هذا الوصول يتيح لهم اختراق الأمان، وتثبيت المزيد من البرمجيات الخبيثة، ومراقبة الأنشطة، أو استخدام الجهاز في هجمات DDoS.

- Bootkits: هي نوع من الجذور الخفية التي تصيب BIOS للكمبيوتر أو سجل التمهيد الرئيسي (MBR) لتحميل الكود الخبيث قبل تحميل نظام التشغيل. يمكنها تثبيت كود خبيث على مستوى النواة والاتساق من خلال إعادة التشغيل وإعادة تثبيت نظام التشغيل.

- Trojan على مستوى النواة (Kernel-mode Trojans): بفضل الامتيازات الأعلى، يمكن لهذه التروجان الهروب من الكشف عن طريق استبدال العمليات أو تضمين نفسها داخل عمليات أخرى. تُصمَّم عادةً لمهام محددة، مثل تسجيل ضربات المفاتيح، وتعطيل تدابير الأمان، وتعديل ملفات النظام.

- Ransomware على مستوى النواة (Kernel-level Ransomware): هذا النوع من البرمجيات الخبيثة يستخدم امتيازات النواة لتشفير البيانات أو منع المستخدمين من الوصول إلى النظام. يمكنه التهرب من الأمان بشكل أكثر فعالية وجعل الاسترداد صعبًا.

كيفية الحماية من البرمجيات الخبيثة على مستوى النواة

لحسن الحظ، من الصعب جدًا أن تصيب البرمجيات الخبيثة على مستوى النواة جهاز الكمبيوتر الخاص بك. يتطلب هذا النوع من البرمجيات الخبيثة أذونات مرتفعة لا تمنحها نظام التشغيل للبرامج غير المصرح بها. لذلك، عادةً ما تعتمد البرمجيات الخبيثة على مستوى النواة على استغلال الثغرات المعروفة أو الحصول على وصول فعلي أو عن بُعد إلى حساب مسؤول.

تُصمَّم أنظمة أمان الكمبيوتر لاكتشاف ومنع هجمات البرمجيات الخبيثة على مستوى النواة. حتى إذا حاول شخص ما تثبيت مثل هذه البرمجيات الخبيثة عمدًا، من المرجح أن تمنع آليات الأمان في نظام التشغيل التثبيت.

ومع ذلك، تحتاج إلى تمكين ميزات الأمان على جهاز الكمبيوتر الخاص بك لتقليل الثغرات والكشف عن الهجمات بسرعة. اتبع الخطوات أدناه للدفاع ضد البرمجيات الخبيثة على مستوى النواة:

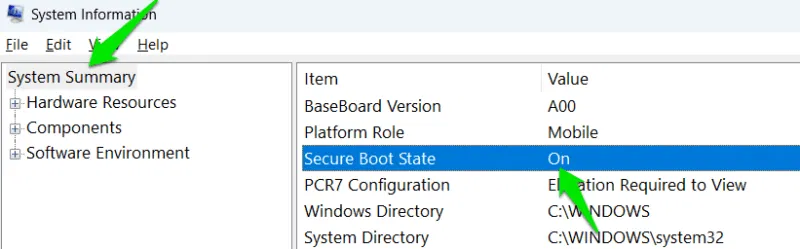

- تأكد من تمكين Secure Boot وTPM 2.0: Secure Boot وTPM 2.0 (وحدة النظام الموثوقة) هما ميزات أمان أساسية في Windows وهما حاسمان للدفاع ضد البرمجيات الخبيثة على مستوى النواة. للتحقق من تمكين Secure Boot، ابحث عن “معلومات النظام” في بحث Windows، وافتح تطبيق معلومات النظام. ستجد قيمة حالة Secure Boot في ملخص النظام. تأكد من تعيينها على “تشغيل”.

لتأكد من تمكين TPM 2.0، اضغط على Windows + R، واكتب tpm.msc في مربع الحوار Run. تأكد من أن القسم الحالة يشير إلى “TPM جاهز للاستخدام” وأن إصدار المواصفات مضبوط على 2.0.

- تمكين الأمان القائم على الافتراضية في Windows: الأمان القائم على الافتراضية (VBS) يستخدم الافتراضية في الأجهزة لتشغيل عمليات النظام الحيوية في بيئة معزولة لمنع التطبيقات الخبيثة من التلاعب بها. بما أن البرمجيات الخبيثة على مستوى النواة تستفيد غالبًا من الثغرات في العمليات الحيوية للنظام، فإن هذه الميزة ستحميها.

في بحث Windows، اكتب “أمان Windows”، وافتح تطبيق أمان Windows. انتقل إلى أمان الجهاز -> العزل الأساسي، وتأكد من تشغيل تكامل الذاكرة.

- تعيين التحكم في حساب المستخدم (UAC) إلى أقصى مستوى أمان: UAC يحمي جهاز الكمبيوتر الخاص بك من خلال منع التطبيقات من التثبيت أو إجراء تغييرات على جهاز الكمبيوتر الخاص بك دون إذنك. يمكنك تعيينه إلى أقصى مستوى أمان بحيث يسألك Windows دائمًا عن إذنك عندما تحاول أنت أو أي تطبيق تثبيت شيء أو تغيير إعداد.

ابحث عن “uac” في بحث Windows، وانقر على تغيير إعدادات التحكم في حساب المستخدم. اضبط الشريط هنا على “إعلام دائمًا” في أعلى مستوى.

- احتفظ بجهاز الكمبيوتر محدثًا: كما ذُكر سابقًا، غالبًا ما تستغل البرمجيات الخبيثة على مستوى النواة الثغرات لتصيب الكمبيوتر. الحفاظ على تحديث النظام يضمن تصحيح الثغرات المعروفة في الوقت المناسب، مما يمنع البرامج الخبيثة من استغلالها.

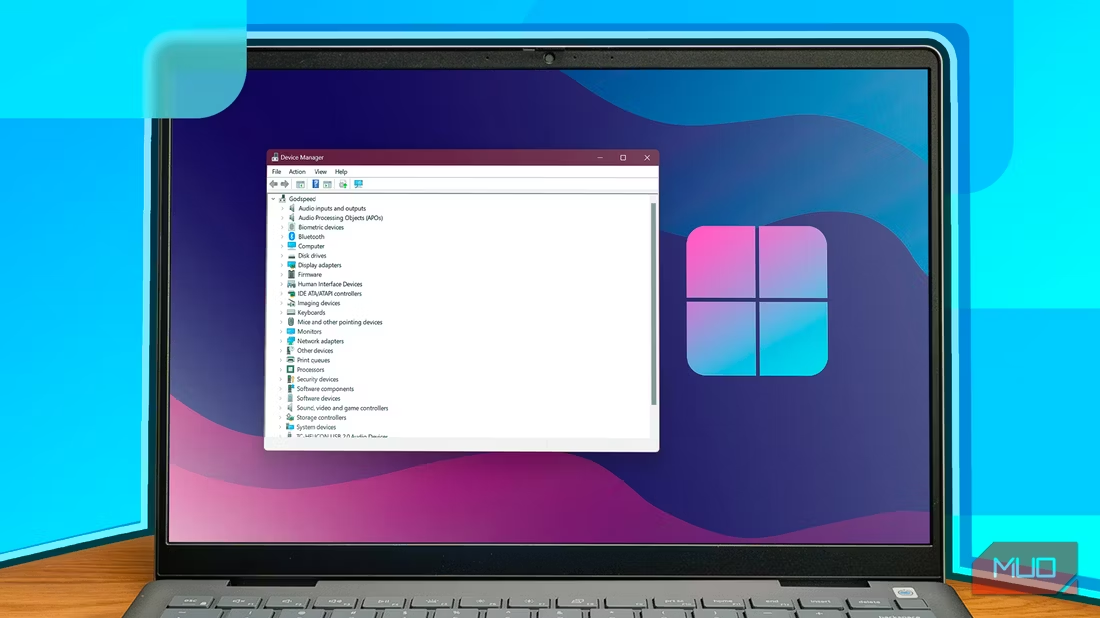

تأكد من تحديث Windows، وبرامج التشغيل، وBIOS/UEFI إلى أحدث الإصدارات.

- استخدام حساب مستخدم قياسي للاستخدام اليومي: حساب المستخدم القياسي لديه وصول محدود إلى العديد من الوظائف، ولكنه جيد بما يكفي للاستخدام اليومي. كونه مقيدًا، فإنه يحد أيضًا من قدرة البرمجيات الخبيثة على مستوى النواة على إصابة الجهاز.

لإنشاء حساب قياسي، افتح إعدادات Windows، وانتقل إلى الحسابات -> مستخدمون آخرون. انقر على إضافة حساب لإنشاء حساب جديد، وتأكد من اختيار “حساب قياسي” بدلاً من “مسؤول”.

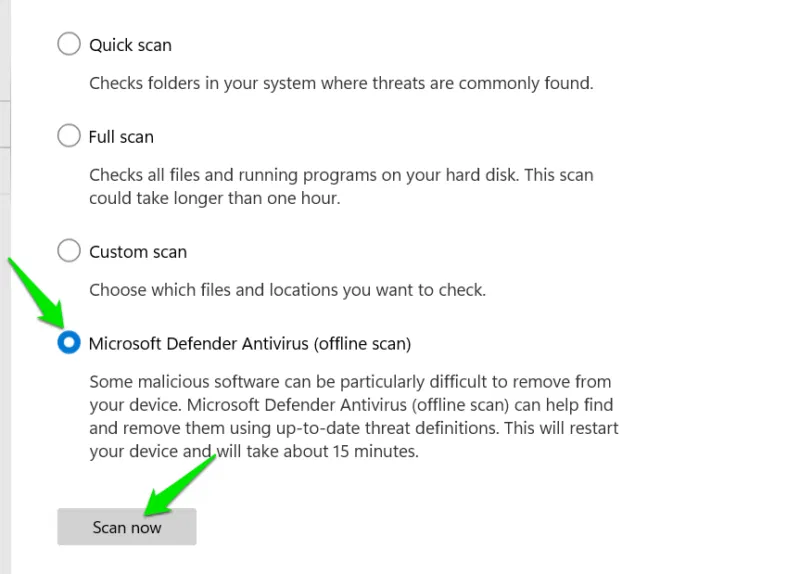

- تشغيل فحص وقت التمهيد بشكل دوري: فحص وقت التمهيد هو وظيفة قياسية في معظم برامج مكافحة الفيروسات، بما في ذلك Microsoft Defender. هذا الفحص يعيد تشغيل جهاز الكمبيوتر الخاص بك ويفحصه قبل تحميل نظام التشغيل بالكامل. هذا فعال جدًا ضد البرمجيات الخبيثة على مستوى النواة، حيث يمكنه اكتشافها قبل أن تحاول الاختباء من نظام التشغيل.

لإجراء هذا الفحص في Windows، ابحث عن “أمان Windows” في بحث Windows، وافتح تطبيق أمان Windows. انتقل إلى الحماية من الفيروسات والتهديدات -> خيارات الفحص، وحدد Microsoft Defender Antivirus (فحص غير متصل). عند النقر على فحص الآن، سيطلب منك إعادة تشغيل الكمبيوتر لإجراء الفحص.

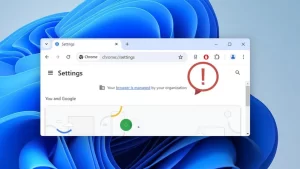

- تجنب تنفيذ البرامج المريبة: هذه نصيحة عامة لتجنب جميع أنواع مخاطر الأمان النظام، ولكنها مهمة بشكل خاص عندما يتعلق الأمر بالبرمجيات الخبيثة على مستوى النواة. لا يمكن أن تصل البرمجيات الخبيثة على مستوى النواة إلى النواة دون تعطيل ميزات الأمان في نظام التشغيل. وهذا يعني أن البرمجيات الخبيثة على مستوى النواة ستعطي إشارات حمراء واضحة، مثل مطالبتك بتعطيل ميزات الأمان لتشغيل التطبيق.

كن حذرًا من تنزيل البرمجيات المشبوهة، مثل اختراقات الألعاب أو البرامج المقرصنة. إذا كان التطبيق يتطلب منك تعطيل حماية أمان معينة، فإن المخاطر المحتملة تفوق على الأرجح أي فوائد قد يقدمها.

ماذا تفعل إذا أصيب جهاز الكمبيوتر الخاص بك

استخدام عالي غير عادي لوحدة المعالجة المركزية، التجمدات، الأعطال (BSOD)، والنشاط الشبكي المشبوه هي علامات شائعة لإصابة البرمجيات الخبيثة على مستوى النواة. إذا كنت تعتقد أن جهاز الكمبيوتر الخاص بك مصاب، تحتاج إلى التصرف بسرعة. للأسف، لديك خيارات محدودة، حيث يمكن أن تكون البرمجيات الخبيثة شديدة الالتصاق.

- استخدام برنامج مكافحة الفيروسات مع ميزة إزالة الجذور الخفية: يمكن لمعظم برامج مكافحة الفيروسات التي تحتوي على ميزات إزالة الجذور الخفية إزالة معظم أنواع البرمجيات الخبيثة على مستوى النواة. نوصي بـ Malwarebytes، حيث يحتوي على ميزة إزالة الجذور الخفية المخصصة التي تكون فعالة جدًا.

ستحتاج إلى تمكين وظيفة فحص الجذور الخفية أولاً، حيث تكون غير مفعلّة بشكل افتراضي. انقر على الإعدادات في Malwarebytes، ثم انتقل إلى قسم الفحص والكشف. فعّل خيار فحص الجذور الخفية.

- تشغيل فحص وقت التمهيد: كما ذُكر أعلاه، يمكن لفحص وقت التمهيد اكتشاف البرمجيات الخبيثة على مستوى النواة التي تعتمد على الاختباء قبل عملية التمهيد. يمكنك إما تشغيل فحص Microsoft Defender كما فعلنا أعلاه، أو استخدام تطبيق من طرف ثالث. يحتوي Avast One على وظيفة فحص وقت التمهيد القوية التي يمكنك تجربتها إذا فشل Microsoft Defender.

- إعادة تثبيت Windows: إذا لم تتمكن برامج الأمان من التقاط البرمجيات الخبيثة على مستوى النواة، يجب أن تقوم بإعادة تثبيت Windows لإصلاح المشكلة. يجب عليك القيام بتثبيت جديد، حيث يمكن أن تكون الصورة الحالية مصابة. هناك طرق متعددة لتثبيت Windows 11، لذا اختر الطريقة المفضلة لديك.

بوجه عام، يمكن أن تكون البرمجيات الخبيثة على مستوى النواة خطيرة للغاية، ولكن من الصعب على القراصنة إدخالها إلى جهازك. إذا كنت تواجه صعوبة في التخلص من البرمجيات الخبيثة على مستوى النواة، فإن تحديث/إعادة تثبيت BIOS يمكن أن يحل المشكلة. يمكنك أيضًا أخذها إلى محترف لإعادة فلاش BIOS ومسح CMOS.

كيفية إزالة البرمجيات الخبيثة على مستوى النواة

إذا كان جهاز الكمبيوتر الخاص بك مصابًا بالبرمجيات الخبيثة على مستوى النواة، فأنت بحاجة إلى اتخاذ إجراءات فورية للتعامل مع المشكلة. إليك بعض الخطوات التي يمكن أن تساعد في إزالة البرمجيات الخبيثة والتعامل مع التهديد:

- استخدام برنامج مكافحة الفيروسات مع ميزة إزالة الجذور الخفية:

- تأكد من أن برنامج مكافحة الفيروسات الذي تستخدمه يحتوي على ميزة خاصة لإزالة الجذور الخفية. يمكن أن تكون هذه الميزة فعالة جدًا في إزالة البرمجيات الخبيثة التي تستهدف النواة.

- برنامج Malwarebytes هو أحد البرامج التي توفر ميزة إزالة الجذور الخفية. تأكد من تمكين خيار فحص الجذور الخفية في إعدادات البرنامج.

- تشغيل فحص وقت التمهيد:

- استخدم ميزة الفحص في وقت التمهيد المتاحة في معظم برامج مكافحة الفيروسات. هذا الفحص يقوم بإعادة تشغيل جهاز الكمبيوتر وفحصه قبل تحميل نظام التشغيل بالكامل، مما يتيح اكتشاف البرمجيات الخبيثة التي قد تكون مختفية.

- يمكنك استخدام Microsoft Defender أو برامج مكافحة الفيروسات الأخرى مثل Avast One لإجراء هذا الفحص.

- إعادة تثبيت Windows:

- إذا لم تتمكن برامج الأمان من إزالة البرمجيات الخبيثة، فإن إعادة تثبيت نظام Windows يمكن أن تكون الخيار الأخير. يفضل القيام بتثبيت جديد لضمان عدم إصابة الصورة الحالية بالنظام.

- اتبع خطوات إعادة التثبيت من خلال إعدادات Windows أو باستخدام وسائط التثبيت.

- التأكد من تحديث BIOS/UEFI:

- في بعض الحالات، قد تكون البرمجيات الخبيثة على مستوى النواة قد أثرت أيضًا على BIOS/UEFI. تأكد من تحديث BIOS/UEFI إلى أحدث إصدار.

- اتبع تعليمات الشركة المصنعة لجهاز الكمبيوتر لتحديث BIOS/UEFI بشكل صحيح.

- الذهاب إلى محترف:

- إذا كنت غير قادر على إزالة البرمجيات الخبيثة بنفسك، يمكنك أخذ جهاز الكمبيوتر إلى محترف في مجال تكنولوجيا المعلومات. يمكنهم إعادة فلاش BIOS ومسح CMOS للتأكد من إزالة جميع آثار البرمجيات الخبيثة.

نصائح للوقاية المستقبلية

- التدريب والتوعية: فهم كيفية عمل البرمجيات الخبيثة وكيفية التعرف على التهديدات هو جزء أساسي من الحماية. توعية المستخدمين وتدريبهم على الممارسات الجيدة يمكن أن يقلل من مخاطر الإصابة.

- استخدام أدوات أمان متعددة: بالإضافة إلى برنامج مكافحة الفيروسات، يمكن استخدام أدوات أمان إضافية مثل الجدران النارية وبرامج كشف التهديدات المتقدمة لتعزيز الحماية.

- مراقبة الأنشطة غير المعتادة: راقب الأنشطة غير المعتادة على جهاز الكمبيوتر، مثل استخدام غير طبيعي لوحدة المعالجة المركزية أو الشبكة، وتحقق منها بشكل دوري.

- تطبيق التحديثات بشكل منتظم: تأكد من تطبيق جميع التحديثات الأمنية لنظام التشغيل والتطبيقات لضمان تصحيح الثغرات.

إرسال التعليق

يجب أنت تكون مسجل الدخول لتضيف تعليقاً.